-

1 unwanted access

несанкционированный доступ

Доступ к информации или к ресурсам автоматизированной информационной системы, осуществляемый с нарушением установленных прав и (или) правил доступа.

Примечания

1. Несанкционированный доступ может быть осуществлен преднамеренно или непреднамеренно.

2. Права и правила доступа к информации и ресурсам информационной системы устанавливаются для процессов обработки информации, обслуживания автоматизированной информационной системы, изменения программных, технических и информационных ресурсов, а также получения информации о них.

[ ГОСТ Р 53114-2008]

несанкционированный доступ к информации

1. Доступ к информации, нарушающий правила разграничения доступа с использованием штатных средств, предоставляемых средствами вычислительной техники или автоматизированными системами.

2. Доступ к информации, осуществляемый штатными техническими средствами с нарушением установленных правил. Несанкционированный доступ может создать любой из видов угроз безопасности информации: утечку (рассекречивание), нарушение целостности или блокирование.

[Домарев В.В. Безопасность информационных технологий. Системный подход.]

несанкционированный доступ

неавторизованный доступ

НСД

1) Доступ к информации, осуществляемый с нарушением установленных в автоматизированной системе правил разграничения доступа.

2) Преднамеренное обращение пользователя к данным, доступ к которым ему не разрешен, с целью их чтения, обновления или разрушения.

[ http://www.morepc.ru/dict/]Тематики

Синонимы

EN

Англо-русский словарь нормативно-технической терминологии > unwanted access

-

2 unwanted access

Макаров: несанкционированный доступ -

3 unwanted access

-

4 unwanted access

The New English-Russian Dictionary of Radio-electronics > unwanted access

-

5 access

1) доступ (1. право доступа; возможность доступа 2. способ доступа 3. вчт обращение (напр. к памяти)) || иметь доступ; использовать доступ; вчт обращаться (напр. к памяти)2) любительский (напр. видеофильм)•- authorized access - code division multiple access - conductor-driven access

- current access

- delayed access - dialup access

- dial-up access

- die access

- direct access - failure access

- fast access

- field access

- file access - immediate access

- index access

- indirect access

- instantaneous access

- key access

- keyed access

- library access

- memory access

- multimedia access access

- multiple access - page-oriented access

- parallel access - random access

- remote access

- restricted access

- satellite-switched multiple access

- semi-random access

- sequential access

- serial access

- shared access

- simultaneous access

- single access - storage access

- time-division multipleaccess

- time-division multiplex access - unauthorized access

- unwanted access

- wideband code-division multiple access

- zero access -

6 access

1) доступ (1. право доступа; возможность доступа 2. способ доступа 3. вчт. обращение (напр. к памяти)) || иметь доступ; использовать доступ; вчт. обращаться (напр. к памяти)2) любительский (напр. видеофильм)•- authorized access

- carrier-sense multiple access and collision avoidance

- carrier-sense multiple access and collision detection

- carrier-sense multiple access

- channel access

- code division multiple access

- common user access

- computer intelligence access

- conductor-driven access

- current access

- delayed access

- demand assignment multiple access

- dial access

- dialup access

- dial-up access

- die access

- direct access

- direct inward system access

- direct memory access

- failure access

- fast access

- field access

- file access

- fixed wireless access

- foreign file access

- frequency-division multiple access

- illegal access

- immediate access

- index access

- indirect access

- instantaneous access

- key access

- keyed access

- library access

- memory access

- multimedia access access

- multiple access

- non-broadcast multiple access

- open access

- page-oriented access

- parallel access

- preassigned multiple access

- radio access

- random access

- remote access

- restricted access

- satellite-switched multiple access

- semi-random access

- sequential access

- serial access

- shared access

- simultaneous access

- single access

- space-division multiple access

- space-time division multiple access

- spread-spectrum multiple access

- storage access

- time-division multiple access

- time-division multiplex access

- token passing multiple access

- track access

- unauthorized access

- unwanted access

- wideband code-division multiple access

- zero accessThe New English-Russian Dictionary of Radio-electronics > access

-

7 unauthorized access

несанкционированный доступ

Доступ к информации или к ресурсам автоматизированной информационной системы, осуществляемый с нарушением установленных прав и (или) правил доступа.

Примечания

1. Несанкционированный доступ может быть осуществлен преднамеренно или непреднамеренно.

2. Права и правила доступа к информации и ресурсам информационной системы устанавливаются для процессов обработки информации, обслуживания автоматизированной информационной системы, изменения программных, технических и информационных ресурсов, а также получения информации о них.

[ ГОСТ Р 53114-2008]

несанкционированный доступ к информации

1. Доступ к информации, нарушающий правила разграничения доступа с использованием штатных средств, предоставляемых средствами вычислительной техники или автоматизированными системами.

2. Доступ к информации, осуществляемый штатными техническими средствами с нарушением установленных правил. Несанкционированный доступ может создать любой из видов угроз безопасности информации: утечку (рассекречивание), нарушение целостности или блокирование.

[Домарев В.В. Безопасность информационных технологий. Системный подход.]

несанкционированный доступ

неавторизованный доступ

НСД

1) Доступ к информации, осуществляемый с нарушением установленных в автоматизированной системе правил разграничения доступа.

2) Преднамеренное обращение пользователя к данным, доступ к которым ему не разрешен, с целью их чтения, обновления или разрушения.

[ http://www.morepc.ru/dict/]Тематики

Синонимы

EN

несанкционированный доступ к ресурсам системы в обход защиты

—

[Л.Г.Суменко. Англо-русский словарь по информационным технологиям. М.: ГП ЦНИИС, 2003.]Тематики

EN

Англо-русский словарь нормативно-технической терминологии > unauthorized access

-

8 mode

1) модаа) нормальный тип колебаний, собственный тип колебаний; нормальный тип волн, собственный тип волн3) способ; метод4) тип; форма ( выражения или проявления чего-либо)6) ак. лад; тональность•- π-mode- 1284 compliance mode

- 32-bit mode

- 32-bit transfer mode

- 8086 real mode

- accelerated transit mode

- accumulation-layer mode

- acoustic mode

- active mode

- address mode

- adjacent modes

- all points addressable mode

- alpha mode

- alphanumeric mode

- alternate mode

- AN mode

- analog mode

- angular dependent mode

- angular mode

- anomalous mode

- answer mode

- antiferrodistortive mode

- antiferromagnetic mode

- anti-Stokes mode

- antisymmetric mode

- APA mode

- aperiodic mode

- asymmetric mode

- asynchronous balanced mode

- asynchronous response mode

- asynchronous transfer mode

- auto-answer mode

- auto-dial mode

- avalanche mode

- axial mode

- background mode

- backward mode

- beam mode

- beam-waveguide mode

- Bi-Di mode

- bidirectional mode

- BIOS video mode

- birefringent mode

- bistable mode

- bitmap mode

- black-and-white mode

- block mode

- block-multiplex mode

- blow-up mode

- browse mode

- burst mode

- byte mode

- calculator mode

- central mode

- characteristic mode

- chat mode

- chip test mode

- CHS mode

- circle-dot mode

- circular mode

- circularly polarized mode

- circularly symmetric mode

- clockwise mode

- CMY mode

- CMYK mode

- collective modes

- color mode

- command mode

- common mode

- communications mode

- compatibility mode

- competing modes

- concert hall reverberation mode

- configuration mode

- constant-frequency mode

- contention mode

- continuous-wave mode

- contour modes

- control mode

- conversational mode

- cooked mode

- correlator mode

- counter mode

- counterclockwise mode

- coupled modes

- crossover mode

- current mode

- cutoff mode

- cw mode

- cyclotron mode

- cylinder-head-sector mode

- damped mode

- data-in mode

- data-out mode

- Debye mode

- Debye-like mode

- defocus-dash mode

- defocus-focus mode

- degenerate mode

- delayed domain mode

- depletion mode

- deposition mode

- difference mode

- differential mode

- diffusive mode

- digital mode

- dipole mode

- direct memory access transfer mode

- disk-at-once mode

- display mode

- dissymmetric mode

- DMA transfer mode

- domain mode

- dominant mode

- dot-addressable mode

- dot-dash mode

- doze mode

- draft mode

- drift mode

- ducted mode

- duotone mode

- duplex mode

- dynamic mode

- dynamic scattering mode

- E mode

- Emn mode

- ECHS mode

- ECP mode

- edge mode

- edit mode

- eigen mode

- electromagnetic mode

- elementary mode

- elliptically polarized mode

- embedded mode

- end-fire mode

- enhanced parallel port mode

- enhanced virtual 8086 mode

- enhanced virtual 86 mode

- enhancement mode

- EPP mode

- equiamplitude modes

- EV8086 mode

- EV86 mode

- evanescent mode

- even mode

- even-order mode

- even-symmetrical mode

- exchange mode

- exchange-dominated mode

- excited mode

- exciting mode

- extended capability port mode

- extended cylinder-head-sector mode

- extensional mode

- extraordinary mode

- FA mode

- face shear modes

- failure mode

- fast mode

- fast-forward mode

- ferrite-air mode

- ferrite-dielectric mode

- ferrite-guided mode

- ferrite-metal mode

- ferrodistortive mode

- ferroelectric mode

- file mode

- first mode

- FM mode

- forbidden mode

- force mode

- foreground mode

- forward mode

- forward-bias mode

- forward-propagating mode

- forward-scattered mode

- four-color mode

- four-output mode

- free-running mode

- full on mode

- fundamental mode

- gate mode

- Gaussian mode

- Goldstone mode

- graphic display mode

- graphic mode

- gray-level mode

- grayscale mode

- guided mode

- guided-wave mode

- Gunn mode

- gyromagnetic mode

- H mode

- Hmn mode

- half-duplex mode

- half-tone mode

- hard mode

- harmonic mode

- helicon mode

- Hermite-Gaussian mode

- higher mode

- higher-order mode

- HLS mode

- HSB mode

- HSV mode

- hybrid mode

- idling mode

- impact avalanche transit-time mode

- IMPATT mode

- indexed color mode

- inhibited domain mode

- initialization mode

- injection locked mode

- insert mode

- interactive mode

- internally-trapped mode

- interstitial diffusion mode

- ion-implantation channel mode

- ion-sound mode

- kernel mode

- kiosk mode

- L*a*b* mode

- landscape mode

- large disk mode

- lasing mode

- lattice mode

- laying mode

- LBA mode

- LCH mode

- leaky mode

- left-hand polarized mode

- left-handed polarized mode

- length modes

- letter mode

- LH mode

- limited space-charge accumulation mode

- line art mode

- local mode

- lock mode

- logical block addressing mode

- log-periodically coupled modes

- longitudinal mode

- loopback mode

- lowest mode

- lowest-order mode

- low-power mode

- LSA mode

- magnetic mode

- magnetodynamical mode

- magnetoelastic mode

- magnetosonic mode

- magnetostatic mode

- magnetron mode

- main mode

- masing mode

- master/slave mode

- mixed mode

- mode of excitation

- mode of operation

- modified semistatic mode

- modulated transit-time mode

- module test mode

- mono mode

- mono/stereo mode

- monopulse mode

- moving-target indication mode

- MTI mode

- multi mode

- multichannel mode

- multimode mode

- multiple sector mode

- multiplex mode

- mutual orthogonal modes

- native mode

- natural mode

- near-letter mode

- nibble mode

- nondegenerated mode

- non-privileged mode

- nonpropagating mode

- nonresonant mode

- nonuniform processional mode

- normal mode

- normal-incidence mode

- odd mode

- odd-order mode

- odd-symmetrical mode

- off mode

- off-axial mode

- off-line mode

- omni mode

- on mode

- on-line mode

- operation mode

- optical mode

- ordinary mode

- original mode

- originate mode

- orthogonal modes

- OS/2 compatible mode

- overdamped mode

- overtype mode

- packet mode

- packet transfer mode

- page mode

- parallel port FIFO mode

- parametric mode

- parasitic mode

- pedestal-current stabilized mode

- penetration mode

- persistent-current mode

- perturbated mode

- phonon mode

- pi mode

- PIO mode

- plane mode

- plane polarized mode

- plasma mode

- plasma-guide mode

- playback mode

- polarized mode

- poly mode

- portrait mode

- preferred mode

- principal mode

- privileged mode

- programmed input/output mode

- promiscuous mode

- protected mode

- protected virtual address mode

- proton mode

- pseudo-Rayleigh mode

- pseudospin mode

- pseudospin-wave mode

- pulse mode

- quadrupole mode

- quadtone mode

- quasi-degenerated mode

- quenched domain mode

- quenched multiple-domain mode

- quenched single-domain mode

- question-and-answer mode

- radial mode

- radiating mode

- radiation mode

- Raman active mode

- ranging mode

- rare mode

- raw mode

- RB mode

- read multiple mode

- read-mostly mode

- real address mode

- real mode

- real-time mode

- receive mode

- reflected mode

- reflection mode

- refracted mode

- rehearse mode

- relaxational mode

- resonant mode

- return-beam mode

- reverberation mode

- reverse-bias mode

- rewind mode

- RGB mode

- RH mode

- rho-rho mode

- right-hand polarized mode

- right-handed polarized mode

- safe mode

- saturated-off mode of operation

- saturation mode

- saving mode

- scan mode

- search mode

- secondary-emission pedestal mode

- second-breakdown mode

- self-localized mode

- self-locked mode

- semistatic mode

- shear mode

- shutdown mode

- side modes

- simplex mode

- single mode

- single-vortex cycle mode

- slave mode

- sleep mode

- slow mode

- small room reverberation mode

- soft mode

- softened mode

- sorcerer's apprentice mode

- space-charge feedback mode

- space-charge mode

- spatially orthogonal modes

- special fully nested mode

- spiking mode

- spin mode

- spin-wave mode

- SPP mode

- spurious mode

- spurious pulse mode

- stable mode

- stable-negative-resistance mode

- standard parallel port mode - stationary mode

- Stokes mode

- stop clock mode

- stop mode

- stream mode

- subharmonic mode

- substitutional-diffusion mode

- subsurface mode

- sum mode

- superradiant mode

- supervisor mode

- surface skimming mode

- surface-wave mode

- suspend mode

- SVGA mode

- switching mode

- symmetric mode

- symmetry breaking mode

- symmetry restoring mode

- system management mode

- system test mode

- Tmnp wave resonant mode

- task mode

- TE mode

- TEmnp wave resonant mode

- tearing mode

- telegraph mode

- TEM mode

- terminal mode

- test mode

- text mode

- thermal mode

- thickness modes

- three-color mode

- through mode

- time-difference mode

- time-sharing mode

- TM mode

- TMmnp wave resonant mode

- torsional modes

- total-internal reflection mode

- track-at-once mode

- transfer mode

- transient mode

- transit-time domain mode

- transit-time mode

- transmission mode

- transmitted mode

- transmitting mode

- transverse electric mode

- transverse electromagnetic mode

- transverse magnetic mode

- transverse mode

- transversely polarized mode

- transverse-symmetrical mode

- TRAPATT mode

- trapped mode

- trapped plasma avalanche transit-time mode

- trapped-domain mode

- traveling space-charge mode

- traveling-wave mode

- tristate test mode

- tritone mode

- truncated mode

- twist mode

- twisted nematic mode

- TXT mode

- typeover mode

- uncoupled modes

- undamped mode

- underdamped mode

- unguided mode

- unidirectional mode

- unilateral mode

- unperturbed mode

- unreal mode

- unstable mode

- unwanted mode

- user mode

- V8086 mode

- V86 mode

- VGA mode

- vibration mode

- video mode

- virtual 8086 mode

- virtual 86 mode

- virtual real mode

- volume magnetostatic mode

- wait for key mode

- waiting mode

- Walker mode

- walk-off mode

- wave mode

- waveguide mode

- whispering-gallery mode

- whistler mode

- width modes

- write mode

- write multiple mode

- zero-frequency mode

- zero-order modeThe New English-Russian Dictionary of Radio-electronics > mode

-

9 security

- ценные бумаги (pl.)

- ценная бумага

- права доступа

- охрана

- обеспеченность

- обеспечение безопасности и охраны

- надежность несрабатывания

- надёжность

- защищенность программного средства

- защищенность

- защита

- безопасность

защищенность программного средства

Совокупность свойств программного средства, характеризующая его способность предотвращать несанкционированный доступ, как случайный, так и умышленный, к программам и данным, а также степень удобства и полноты обнаружения результатов такого доступа или действий по разрушению программ и данных.

[ ГОСТ 28806-90]Тематики

Обобщающие термины

EN

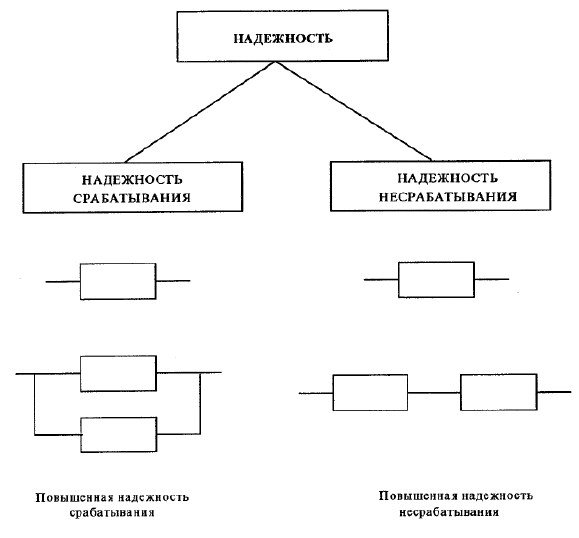

надежность несрабатывания

Вероятность отсутствия непредусмотренного функционирования защиты в заданных условиях в течение заданного интервала времени

[Разработка типовых структурных схем микропроцессорных устройств РЗА на объектах ОАО "ФКС ЕЭС". Пояснительная записка. Новосибирск 2006 г.]

надежность на несрабатывание

надежность защиты на несрабатывание

—

[В.А.Семенов. Англо-русский словарь по релейной защите]EN

security of protection

security of relay system (US)

the probability for a protection of not having an unwanted operation under given conditions for a given time interval

[IEV ref 448-12-06]FR

sécurité d'une protection

probabilité pour une protection de ne pas avoir de fonctionnement intempestif, dans des conditions données, pendant un intervalle de temps donné

[IEV ref 448-12-06]Тематики

EN

DE

- Sicherheit des Selektivschutzes, f

FR

надёжность

—

[Я.Н.Лугинский, М.С.Фези-Жилинская, Ю.С.Кабиров. Англо-русский словарь по электротехнике и электроэнергетике, Москва, 1999]Тематики

- электротехника, основные понятия

EN

права доступа

Описание типа разрешенных взаимодействий, который может выполнить объект при помощи данного ресурса. Например, читать, писать, исполнять, добавлять, изменять и удалять. (МСЭ-Т Х.1141).

[ http://www.iks-media.ru/glossary/index.html?glossid=2400324]

права доступа

Перечень разрешенных действий и сетевых ресурсов, которые при работе с данной системой могут быть доступны конкретному пользователю.

[Л.М. Невдяев. Телекоммуникационные технологии. Англо-русский толковый словарь-справочник. Под редакцией Ю.М. Горностаева. Москва, 2002]Тематики

- автоматизированные системы

- электросвязь, основные понятия

EN

ценная бумага

обеспечение

1. Актив (активы), на который кредитор имеет право оборота (регресса) при невыполнении должником своих обязательств по погашению долга. Когда речь идет о предоставлении ссуд банками или иными заимодателями, обеспечение иногда называют обеспечением кредита (collateral).

2. Финансовые активы, к которым относят акции, государственные ценные бумаги, облигации, долговые обязательства, сертификаты паевых трестов и свидетельства права собственности на ссуженные или депонированные денежные средства. Страховые полисы в число ценных бумаг не входят.

См. также: bearer security (ценная бумага на предъявителя); dated security (ценная бумага с фиксированным сроком погашения); fixed-interest security (ценная бумага с фиксированным процентом); gilt-edged security (первоклассная ценная бумага); listed security (ценная бумага, котируемая на фондовой бирже); marketable security (ценная бумага, обращающаяся на бирже/рыночная ценная бумага).

[ http://www.vocable.ru/dictionary/533/symbol/97]Тематики

Синонимы

EN

ценные бумаги (pl.)

—

[ http://slovarionline.ru/anglo_russkiy_slovar_neftegazovoy_promyishlennosti/]Тематики

EN

3.25 защита (security): Сохранение информации и данных так, чтобы недопущенные к ним лица или системы не могли их читать или изменять, а допущенные лица или системы не ограничивались в доступе к ним.

Источник: ГОСТ Р ИСО/МЭК 12207-99: Информационная технология. Процессы жизненного цикла программных средств оригинал документа

2.38 безопасность (security): Сочетание доступности, конфиденциальности, целостности и отслеживаемое™ [18].

3.65 безопасность (security): Качество или состояние защищенности от несанкционированного доступа или неконтролируемых потерь или воздействий.

Примечания

1 Абсолютная безопасность является практически недостижимой, а качество определенной системы безопасности - относительным.

2 В рамках системы безопасности «состояние - модель» безопасность является таким «состоянием», которое должно сохраняться при различных операциях.

Источник: ГОСТ Р ИСО/ТО 13569-2007: Финансовые услуги. Рекомендации по информационной безопасности

3.2 безопасность (security): Сопротивление преднамеренному акту незаконного вмешательства, рассчитанному на нанесение вреда или ущерба цепи поставок или посредством цепи поставок.

Источник: ГОСТ Р 53661-2009: Система менеджмента безопасности цепи поставок. Руководство по внедрению оригинал документа

3.20 обеспечение безопасности и охраны (security): Противодействие преднамеренным действиям, направленным на нанесение вреда или ущерба цепи поставок или посредством цепи поставок.

Источник: ГОСТ Р 53662-2009: Система менеджмента безопасности цепи поставок. Наилучшие методы обеспечения безопасности цепи поставок. Оценки и планы оригинал документа

3.2 безопасность (security): Сопротивление преднамеренному акту незаконного вмешательства, рассчитанному на нанесение вреда или ущерба цепи поставок или посредством цепи поставок.

Источник: ГОСТ Р 53663-2009: Система менеджмента безопасности цепи поставок. Требования оригинал документа

3.65 безопасность (security): Качество или состояние защищенности от несанкционированного доступа или неконтролируемых потерь или воздействий.

Примечания

1 Абсолютная безопасность является практически недостижимой, а качество определенной системы безопасности - относительным.

2 В рамках системы безопасности «состояние - модель» безопасность является таким «состоянием», которое должно сохраняться при различных операциях.

Источник: ГОСТ Р ИСО ТО 13569-2007: Финансовые услуги. Рекомендации по информационной безопасности

3.9 охрана (security): Противодействие преднамеренным, несанкционированным действиям, направленным на причинение вреда или ущерба судам и портам.

Источник: ГОСТ Р 53660-2009: Суда и морские технологии. Оценка охраны и разработка планов охраны портовых средств оригинал документа

3.54 защищенность (security): Способность компьютерной системы защитить информацию и данные так, чтобы не допустить их несанкционированного прочтения или изменения другими системами и отдельными лицами, и для того, чтобы допущенные к ним системы и лица не получали отказов.

[ИСО/МЭК12207, пункт 3.25, модифицировано]

Источник: ГОСТ Р МЭК 61513-2011: Атомные станции. Системы контроля и управления, важные для безопасности. Общие требования оригинал документа

2.29 безопасность (security): Все аспекты, связанные с определением, достижением и поддержанием конфиденциальности, целостности, доступности, подотчетности, аутентичности и достоверности.

Примечание - Считаются защищенными до тех пор, пока их пользователи могут быть уверенными в их должном функционировании. Защищенность продукта, системы или услуги обычно рассматривается в контексте оценки фактических или ожидаемых угроз.

а) способность программного продукта защитить информацию и данные так, чтобы неуполномоченные лица или системы не могли их считать или модифицировать, а уполномоченные - не получали бы отказ в доступе к ним.

[ИСО/МЭК 9126-1]

Источник: ГОСТ Р 54581-2011: Информационная технология. Методы и средства обеспечения безопасности. Основы доверия к безопасности ИТ. Часть 1. Обзор и основы оригинал документа

Англо-русский словарь нормативно-технической терминологии > security

См. также в других словарях:

Code division multiple access — This article is about a channel access method. For the mobile phone technology referred to as CDMA, see IS 95 and CDMA2000. Multiplex techniques Circuit mode (constant bandwidth) TDM · FDM … Wikipedia

Security of Advanced Access Content System — The security of Advanced Access Content System has a subject of discussion amongst security researchers, high definition video enthusiasts, and consumers at large since its inception. A successor to Content Scramble System, the digital rights… … Wikipedia

Information security audit — An information security audit is an audit on the level of information security in an organization. Within the broad scope of auditing information security there are multiple type of audits, multiple objectives for different audits, etc. Most… … Wikipedia

Remote Laptop Security — (RLS) is a security measure that allows a user to control access to files on a computer even if it has been lost or stolen. The user in charge chooses which files he or she wants to safeguard using RLS software. Desired files are converted and… … Wikipedia

SimpleMail — is a free, open source email client first released publicly in April, 2005. Security Features The developer has stated that SimpleMail was designed with security in mind. A key feature of SimpleMail is its UAP (Unwanted Access Protection) system… … Wikipedia

Modula-2 — Paradigm(s) imperative, structured, modular, data and method hiding Appeared in 1978 Designed by Niklaus Wirth Typing discipline strong, static Major implementations … Wikipedia

несанкционированный доступ — Доступ к информации или к ресурсам автоматизированной информационной системы, осуществляемый с нарушением установленных прав и (или) правил доступа. Примечания 1. Несанкционированный доступ может быть осуществлен преднамеренно или непреднамеренно … Справочник технического переводчика

Handle (grip) — A handle is a part of, or attachment to, an object that can be moved or used by hand. The design of each type of handle involves substantial ergonomic issues, even where these are dealt with intuitively or by following tradition. General design… … Wikipedia

Computers and Information Systems — ▪ 2009 Introduction Smartphone: The New Computer. The market for the smartphone in reality a handheld computer for Web browsing, e mail, music, and video that was integrated with a cellular telephone continued to grow in 2008. According to… … Universalium

Unintended pregnancy — Unintended pregnancies are those in which conception was not intended by the female sexual partner. Worldwide, 38% of pregnancies were unintended in 1999 (some 80 million unintended pregnancies in 1999).[1][2] Unintended pregnancies are the… … Wikipedia

Ufone — Infobox Company company name = Pakistan Telecommunciation Mobile Ltd. (PTML), Ufone company vector company type = Private genre = Subsidiary foundation = January 29, 2001 founder = Pakistan Telecommunication Company Ltd location city = Islamabad… … Wikipedia